Doctor Web: panoramica sull'attività di virus per dispositivi mobili a marzo 2019

3 aprile 2019

A marzo l'azienda Doctor Web ha parlato di una vulnerabilità del browser mobile UC Browser che è in grado di scaricare nuovi moduli da un server estraneo. I malintenzionati potevano utilizzare questa funzionalità per infettare smartphone e tablet Android. Inoltre, gli analisti di virus hanno condiviso informazioni sul trojan Flexnet che rubava denaro da carte bancarie ed account di cellulari. Durante il mese scorso su Google Play sono state trovate ulteriori applicazioni malevole.

LE PRINCIPALI TENDENZE DI MARZO

- Rilevata una vulnerabilità di UC Browser

- Propagazione di trojan banker

- Rilevamento di nuovi programmi malevoli su Google Play

La minaccia mobile del mese

Alla fine di marzo l'azienda Doctor Web ha parlato di una vulnerabilità del browser Android UC Browser, rilevata dai nostri analisti di virus. Questo programma scaricava plugin aggiuntivi da fonti diverse dai server Google Play violando le regole di questo catalogo software. I malintenzionati potevano interferire con il processo di download dei plugin e fare in modo che il browser scarichi e lanci invece di essi file malevoli. Oltre 500 milioni di utenti di dispositivi mobili erano a rischio. I dettagli di questa vulnerabilità sono descritti nella nostra libreria di virus.

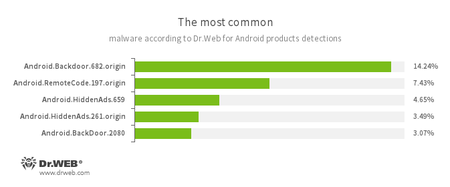

Secondo i dati dei prodotti antivirus Dr.Web per Android

- Android.Backdoor.682.origin

- Android.Backdoor.2080

- Trojan che eseguono comandi dei malintenzionati e permettono loro di controllare i dispositivi mobili infetti.

- Android.RemoteCode.197.origin

- Software malevolo progettato per il download e l'esecuzione di codice arbitrario.

- Android.HiddenAds.659

- Android.HiddenAds.261.origin

- Trojan progettati per la visualizzazione di pubblicità invadenti. Vengono distribuiti sotto le mentite spoglie di applicazioni popolari tramite altri programmi malevoli che in alcuni casi li installano di nascosto nella directory di sistema.

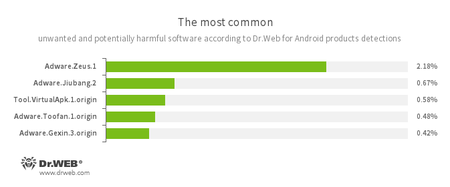

- Adware.Zeus.1

- Adware.Jiubang.2

- Adware.Toofan.1.origin

- Adware.Gexin.3.origin

- Moduli software indesiderati che vengono incorporati in applicazioni Android e sono studiati per mostrare fastidiosa pubblicità sui dispositivi mobili.

- Tool.VirtualApk.1.origin

- Piattaforma software potenzialmente pericolosa che permette alle applicazioni di eseguire files apk senza installarli.

Banker Android

I malintenzionati continuano a distribuire i trojan banker creati sulla base del codice sorgente dell'applicazione malevola Android.ZBot. Uno di essi è il trojan Flexnet. Ruba denaro da carte bancarie, e inoltre è in grado di pagare vari servizi utilizzando gli account di telefonia mobile delle vittime. Per esempio, tramite questo trojan i criminali informatici possono ricaricare account di giochi, pagare servizi di hosting provider e trasferire fondi sui propri telefoni cellulari. In maggior dettaglio il banker Flexnet è descritto nella relativa pubblicazione sul nostro sito.

Minacce su Google Play

A marzo di nuovo sono stati rilevati vari programmi malevoli nella directory Google Play. Tra di essi — i trojan Android.FakeApp.152 ed Android.FakeApp.162 che caricano siti fraudolenti. Su questi siti viene offerto agli utenti di partecipare a dei sondaggi. Per ricevere denaro, le potenziali vittime dovranno effettuare una sorta di pagamento di verifica. In realtà, nessuna verifica esiste — gli utenti trasferiscono semplicemente i soldi ai truffatori e non ricevono la ricompensa promessa

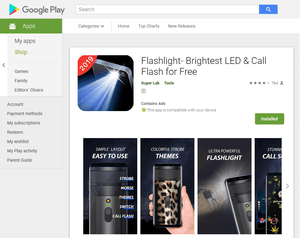

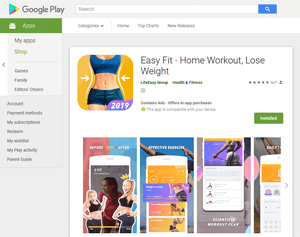

Inoltre, gli analisti hanno rilavato altri trojan della famiglia Android.HiddenAds, per esempio Android.HiddenAds.1133, Android.HiddenAds.1134, Android.HiddenAds.1052 ed Android.HiddenAds.379.origin. La nostra azienda segnalava a febbraio programmi malevoli simili. Questi trojan vengono distribuiti sotto le mentite spoglie di applicazioni utili — editor di foto e video, filtri per fotocamere, torce elettriche, software per lo sport, ecc.

Dopo l'installazione e il lancio, nascondono le loro icone e iniziano a mostrare costantemente annunci pubblicitari sopra gli altri programmi e l'interfaccia del sistema operativo, ostacolando il normale utilizzo dei dispositivi Android.

Gli utenti di dispositivi Android sono a rischio dei trojan che vengono distribuiti non solo attraverso siti malevoli, ma anche attraverso il catalogo software ufficiale Google Play. Per proteggere smartphone e tablet, consigliamo di installare i prodotti antivirus Dr.Web per Android.

Il tuo Android ha bisogno di protezione

Utilizza Dr.Web

- Il primo antivirus russo per Android

- Oltre 140 milioni di scaricamenti solo da Google Play

- Gratis per gli utenti dei prodotti Dr.Web per privati.