Doctor Web: panoramica sull'attività di virus per dispositivi mobili a giugno 2021

9 luglio 2021

Durante il mese gli analisti di virus dell'azienda Doctor Web hanno rilevato un gran numero di minacce sullo store di app Google Play. Tra di esse — applicazioni trojan che rubavano credenziali di account Facebook, pericolosi programmi malevoli che abbonavano utenti a servizi digitali a pagamento, e inoltre, diversi trojan che caricavano siti web fraudolenti.

LA PRINCIPALE TENDENZA DI GIUGNO

- Diffusione di numerosi programmi malevoli attraverso lo store di app Google Play

La minaccia mobile del mese

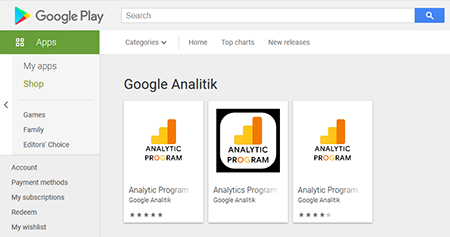

Il mese passato gli specialisti dell'azienda Doctor Web hanno rilevato sullo store di app Google Play applicazioni malevole studiate per il furto di login e password di account Facebook. I trojan, che sono stati chiamati Android.PWS.Facebook.13, Android.PWS.Facebook.14, Android.PWS.Facebook.17 e Android.PWS.Facebook.18, erano nascosti in programmi a prima vista innocui e sono stati scaricati più di 5.850.000 volte.

Per rubare informazioni riservate, essi suggerivano alle potenziali vittime di accedere a Facebook caricando a questo scopo la vera pagina di autenticazione del social network. Quindi tramite uno script JavaScript speciale i trojan intercettavano i login e le password che venivano inseriti ed insieme ad alcuni altri dati li trasferivano sul server remoto dei malintenzionati.

Per maggiori informazioni su questo caso leggete una delle nostre notizie.

Secondo i dati dei prodotti antivirus Dr.Web per Android

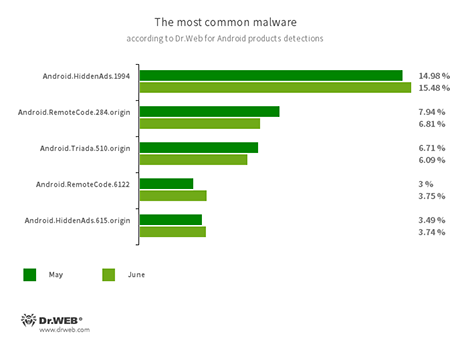

- Android.HiddenAds.1994

- Android.HiddenAds.615.origin

- Trojan progettati per la visualizzazione di pubblicità invadenti. Vengono distribuiti sotto le apparenze di applicazioni innocue e in alcuni casi vengono installati nella directory di sistema da altri programmi malevoli.

- Android.RemoteCode.284.origin

- Android.RemoteCode.6122

- Programmi malevoli che caricano ed eseguono codice arbitrario. A seconda della variante, possono anche caricare vari siti web, passare a link, cliccare su banner pubblicitari, iscrivere gli utenti a servizi a pagamento ed eseguire altre operazioni.

- Android.Triada.510.origin

- Un trojan multifunzionale che esegue una varietà di azioni malevole. Appartiene a una famiglia di applicazioni trojan che si infiltrano nei processi di tutti i programmi in esecuzione. Diversi campioni di questa famiglia sono riscontrabili nel firmware di dispositivi Android in cui i malintenzionati li incorporano in fase di produzione. Inoltre, alcune loro varianti possono sfruttare vulnerabilità per ottenere l'accesso a file e directory protetti del sistema.

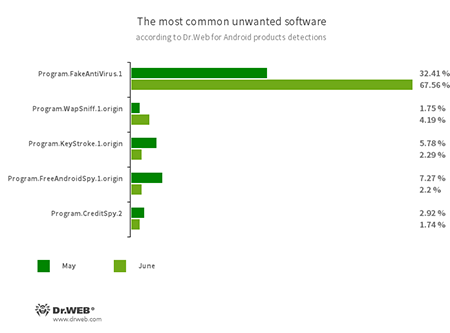

- Program.FakeAntiVirus.1

- Rilevamento di programmi adware che imitano il funzionamento di software antivirus. Tali programmi possono segnalare minacce inesistenti e ingannare gli utenti chiedendo di pagare per l'acquisto di una versione completa.

- Program.WapSniff.1.origin

- Programma per l'intercettazione dei messaggi nel programma di messaggistica WhatsApp.

- Program.KeyStroke.1.origin

- Programma Android in grado di intercettare informazioni inserite sulla tastiera. Alcune delle sue varianti consentono inoltre di tenere traccia dei messaggi SMS in arrivo, monitorare la cronologia delle chiamate e registrare le conversazioni telefoniche.

- Program.FreeAndroidSpy.1.origin

- Applicazione che monitora i proprietari di dispositivi Android e può essere utilizzato per il cyberspionaggio. Monitora la posizione dei dispositivi, ottiene l'accesso alla rubrica e lista dei contatti degli utenti, nonché copia foto e video conservati sui dispositivi.

- Program.CreditSpy.2

- Rilevamento di programmi studiati per assegnare il rating bancario sulla base dei dati personali degli utenti. Tali applicazioni caricano sul server remoto messaggi SMS, informazioni sui contatti dalla rubrica, la cronologia delle chiamate e altre informazioni.

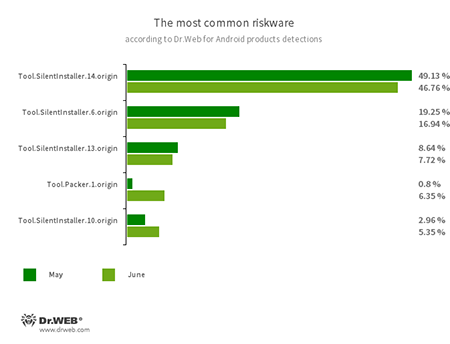

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.10.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.14.origin

- Piattaforme software potenzialmente pericolose che consentono alle applicazioni di eseguire file apk senza installarli. Creano un ambiente di esecuzione virtuale che non influisce sul sistema operativo principale.

- Tool.Packer.1.origin

- Utility packer specializzata nel proteggere le applicazioni Android dalla modifica e dal reverse engineering. Non è malevola, ma può essere utilizzata per la protezione sia dei programmi innocui che di quelli trojan.

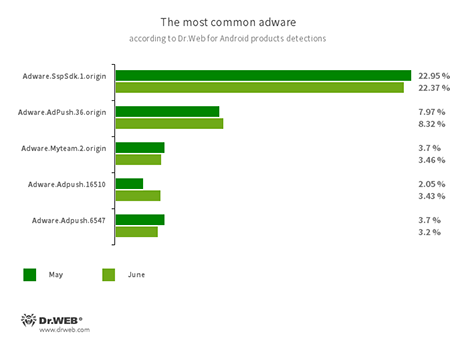

Moduli software che vengono incorporati in applicazioni Android e sono studiati per mostrare fastidiose pubblicità su dispositivi mobili. A seconda della famiglia e della versione, sono in grado di mostrare annunci in modalità a schermo intero bloccando le finestre delle altre applicazioni, visualizzare varie notifiche, creare scorciatoie e caricare siti web.

- Adware.SspSdk.1.origin

- Adware.Adpush.36.origin

- Adware.Adpush.16510

- Adware.Adpush.6547

- Adware.Myteam.2.origin

Minacce su Google Play

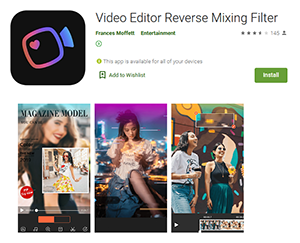

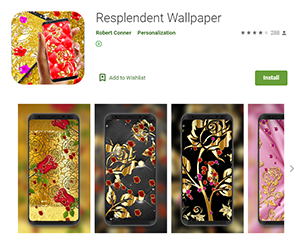

Oltre ai trojan che rubavano login e password di Facebook, gli specialisti Doctor Web hanno rilevato sullo store Google Play altre applicazioni malevole. Tra di esse — i trojan Android.Joker.758 e Android.Joker.766 che abbonano le vittime a servizi digitali a pagamento e sono in grado di eseguire codice arbitrario. Il primo veniva distribuito con il pretesto di un programma per il ritocco video, l'altro con il pretesto di una raccolta di immagini per la modifica dello sfondo della schermata principale dei dispositivi Android.

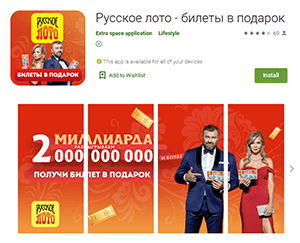

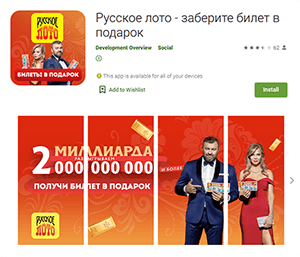

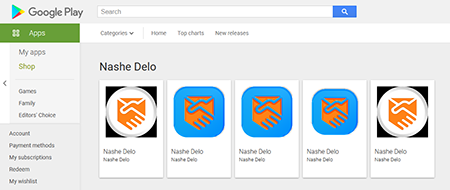

Gli altri trojan appartenevano alla famiglia di falsi programmi Android.FakeApp e si diffondevano sotto le sembianze di vari software. Ad esempio, i trojan Android.FakeApp.278, Android.FakeApp.279, Android.FakeApp.294, Android.FakeApp.295, Android.FakeApp.296 e Android.FakeApp.298 venivano spacciati dai malintenzionati per app ufficiali della lotteria "Russkoye loto" ("Lotto russo") attraverso cui gli utenti presumibilmente potevano ottenere biglietti lotto gratuiti e scoprire risultati di estrazioni.

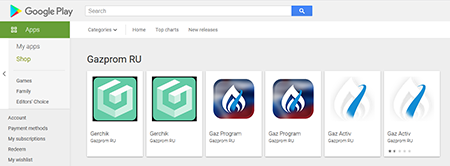

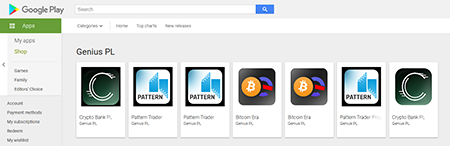

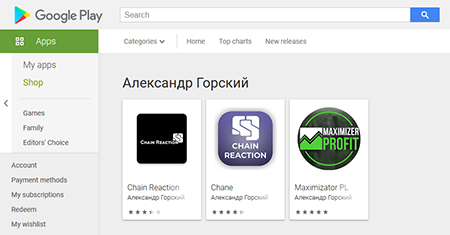

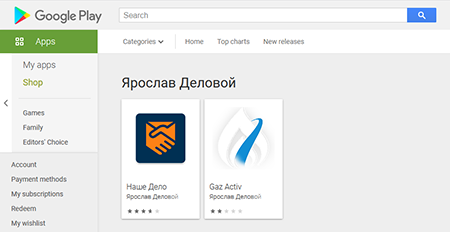

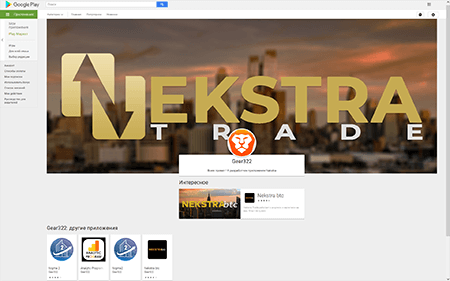

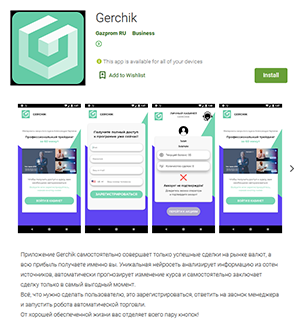

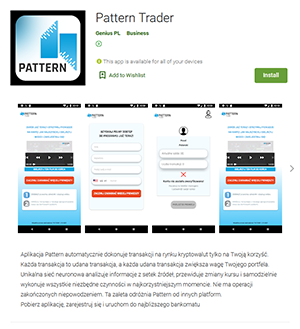

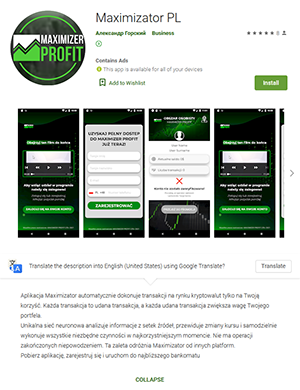

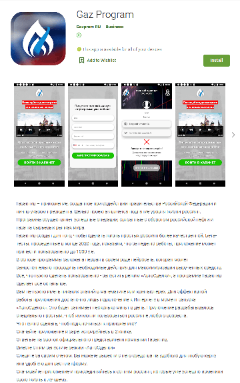

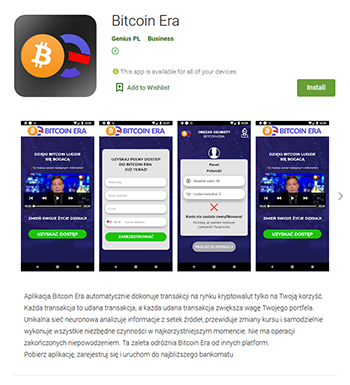

Allo stesso tempo, i trojan Android.FakeApp.280, Android.FakeApp.281, Android.FakeApp.282, Android.FakeApp.283, Android.FakeApp.284, Android.FakeApp.285 e Android.FakeApp.286 venivano distribuiti con il pretesto di programmi presumibilmente progettati per guadagnare sui mercati finanziari e delle materie prime, ad esempio tramite il commercio di valute, petrolio, gas e criptovalute.

Secondo le assicurazioni degli sviluppatori, le applicazioni "effettuavano transazioni automatiche di successo". Agli utenti veniva solo chiesto di registrarsi e contattare un "responsabile". Alcuni di questi programmi sarebbero stati creati con il sostegno del governo e del presidente della Federazione Russa, allo stesso tempo, una parte di essi era rivolta agli utenti sia in Russia che in altri paesi, ad esempio in Polonia. In realtà, questi falsi programmi non fornivano alcune funzionalità utili e solo adescavano le vittime ai truffatori caricando siti non affidabili e quelli francamente di phishing.

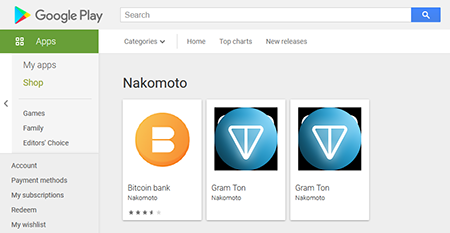

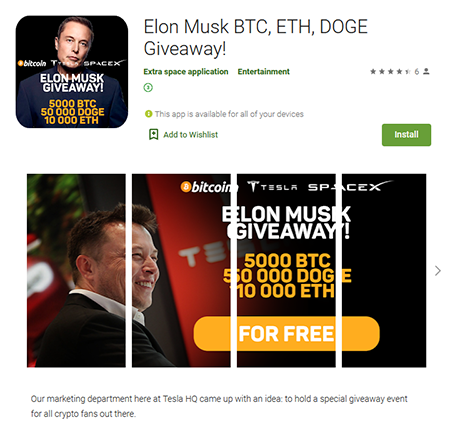

Un'altra falsa applicazione "finanziaria", aggiunta al database dei virus Dr.Web come Android.FakeApp.277, veniva distribuita con il pretesto di un singolare programma per l'investimento da Elon Musk. Nell'app le vittime venivano invitate a "raddoppiare" la quantità della loro criptovaluta inviandola a portafogli che sarebbero quelli dell'azienda Tesla. In realtà, l'applicazione trojan non aveva nulla a che vedere né con la nota azienda né con il suo proprietario, e gli utenti che avevano abboccato all'amo, trasferivano la criptovaluta ai truffatori.

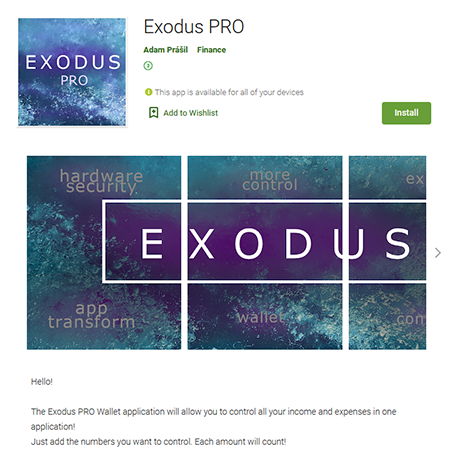

Un altro trojan, chiamato Android.FakeApp.297, veniva spacciato dai malintenzionati per programma portafoglio elettronico. Caricava siti fraudolenti, similmente alle altre false applicazioni malevole analoghe.

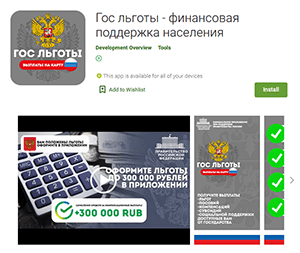

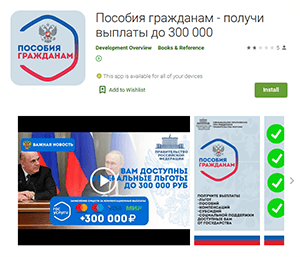

Inoltre, sono stati rilevati ulteriori falsi programmi che offrivano alle vittime la possibilità di trovare informazioni su sussidi ed agevolazioni e ottenere bonus statali. I prodotti antivirus Dr.Web per Android li rilevano come Android.FakeApp.291, Android.FakeApp.292 e Android.FakeApp.293.

Per proteggere i dispositivi Android da programmi malevoli e indesiderati, consigliamo agli utenti di installare i prodotti antivirus Dr.Web per Android.

Il tuo Android ha bisogno di protezione.

Utilizza Dr.Web

- Il primo antivirus russo per Android

- Oltre 140 milioni di download solo da Google Play

- Gratis per gli utenti dei prodotti Dr.Web per privati