Doctor Web: panoramica sull'attività di virus a febbraio 2024

1 aprile 2024

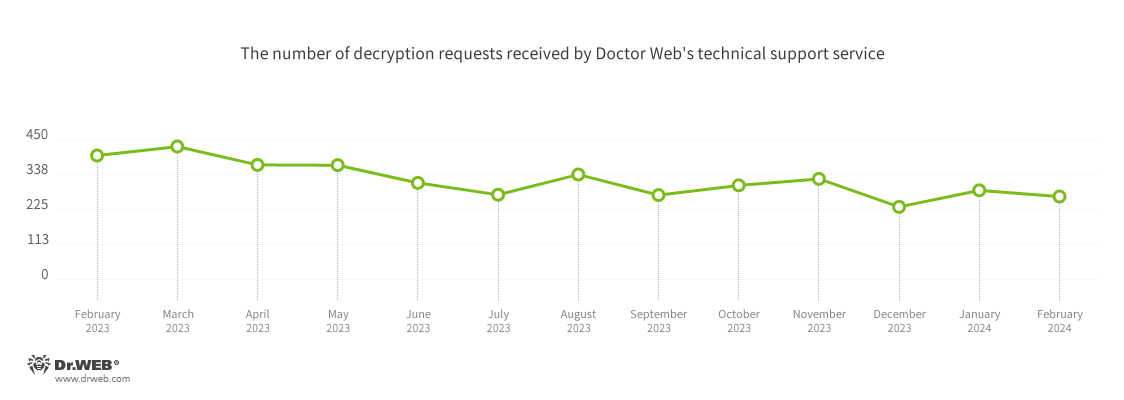

Il numero di richieste utente di decriptazione file è diminuito del 7,02% rispetto al mese precedente. I più frequenti colpevoli degli attacchi sono stati i trojan di criptazione Trojan.Encoder.3953 (il 18,27% degli incidenti), Trojan.Encoder.37369 (il 9,14% degli incidenti) e Trojan.Encoder.26996 (l'8,12% degli incidenti).

Per quanto riguarda i dispositivi Android, il più spesso di nuovo venivano rilevati i trojan pubblicitari della famiglia Android.HiddenAds la cui attività è significativamente aumentata.

Principali tendenze di febbraio

- Crescita del numero totale di minacce rilevate

- Predominanza di script malevoli e documenti di phishing nel traffico email malevolo

- Diminuito il numero di richieste utente per la decriptazione di file interessati da ransomware di criptazione

- Cresciuto il numero di rilevamenti delle applicazioni trojan pubblicitarie Android.HiddenAds sui dispositivi protetti

Secondo i dati del servizio delle statistiche Doctor Web

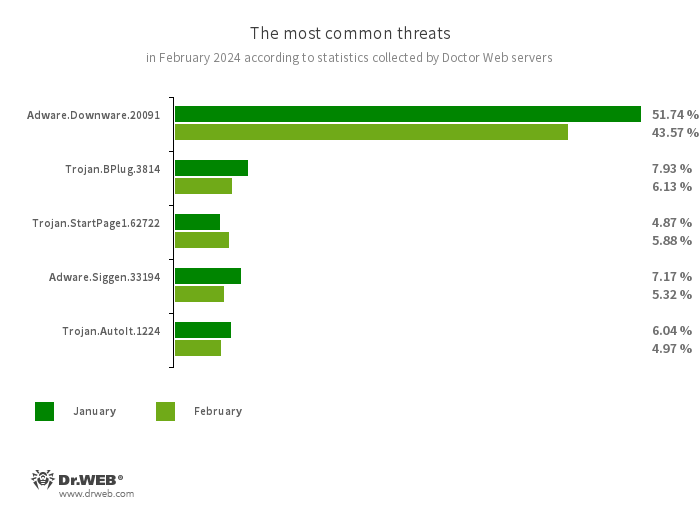

Minacce più diffuse a febbraio:

- Adware.Downware.20091

- Adware utilizzato come installer intermedio di software pirata.

- Trojan.BPlug.3814

- Rilevamento di un componente malevolo di un'estensione browser WinSafe. Questo componente rappresenta uno script JavaScript che visualizza pubblicità invadenti nei browser.

- Trojan.StartPage1.62722

- Programma malevolo che sostituisce furtivamente la pagina iniziale nelle impostazioni del browser.

- Adware.Siggen.33194

- Rilevamento di un browser gratuito con un componente pubblicitario incorporato, creato con l'uso della piattaforma Electron. Questo browser viene distribuito attraverso vari siti e viene scaricato sui computer al tentativo di download di file torrent.

- Trojan.AutoIt.1224

- Rilevamento di una versione impacchettata del programma trojan Trojan.AutoIt.289 scritto nel linguaggio di scripting AutoIt. Viene distribuita come parte di un gruppo di diverse applicazioni malevole: un miner di criptovalute, un backdoor e un modulo per la propagazione autonoma. Trojan.AutoIt.289 esegue varie azioni malevole che ostacolano il rilevamento del payload principale.

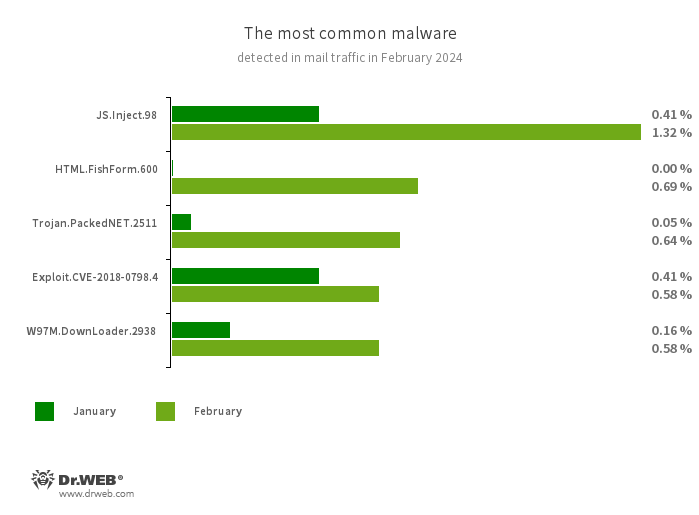

Statistiche sulle applicazioni malevole nel traffico email

- JS.Inject

- Una famiglia di script malevoli, scritti nel linguaggio JavaScript. Incorporano uno script malevolo nel codice HTML di pagine web.

- HTML.FishForm.365

- Pagina web che viene distribuita tramite email di phishing di massa. È un modulo di inserimento credenziali fittizio che simula l'autenticazione su noti siti. I dati inseriti dall'utente vengono inviati ai malintenzionati.

- Trojan.PackedNET.2511

- Software malevolo scritto in VB.NET e protetto da un software packer.

- Exploit.CVE-2018-0798.4

- Exploit per l'utilizzo di vulnerabilità nel software Microsoft Office, che consentono di eseguire codice arbitrario.

- W97M.DownLoader.2938

- Famiglia di trojan downloader che utilizzano vulnerabilità in documenti Microsoft Office. Sono studiati per scaricare altri programmi malevoli sul computer attaccato.

Ransomware di criptazione

A febbraio 2024 rispetto a gennaio, è diminuito del 7,02% il numero di richieste per la decriptazione di file interessati da trojan ransomware di criptazione.

Ransomware di criptazione più diffusi a febbraio:

- Trojan.Encoder.3953 — 18.27%

- Trojan.Encoder.35534 — 9.14%

- Trojan.Encoder.26996 — 8.12%

- Trojan.Encoder.29750 — 0.51%

- Trojan.Encoder.37400 — 0.51%

Siti pericolosi

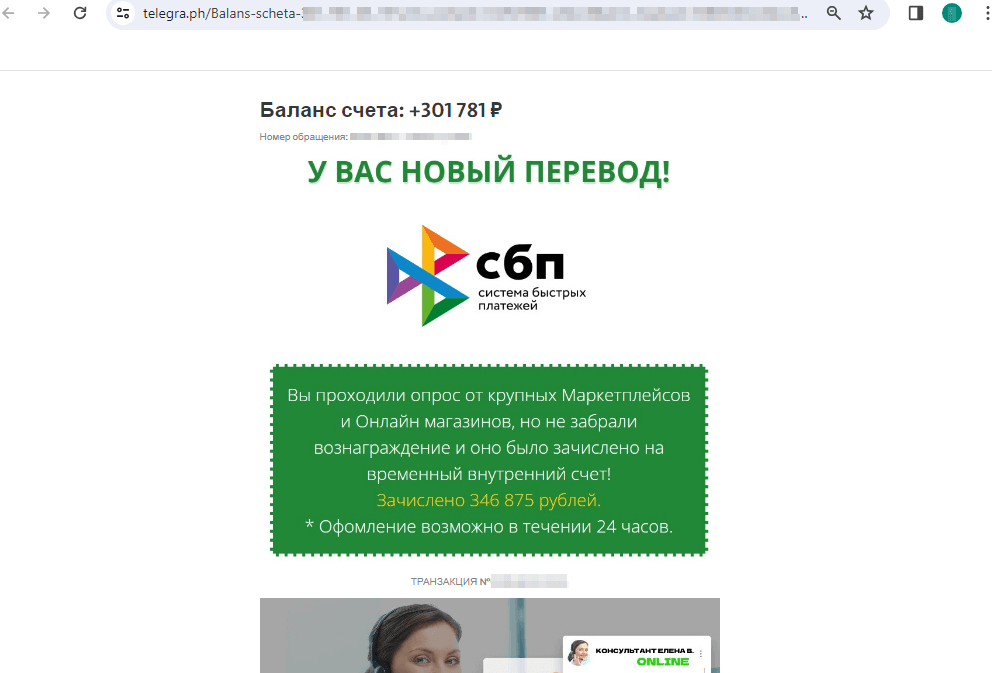

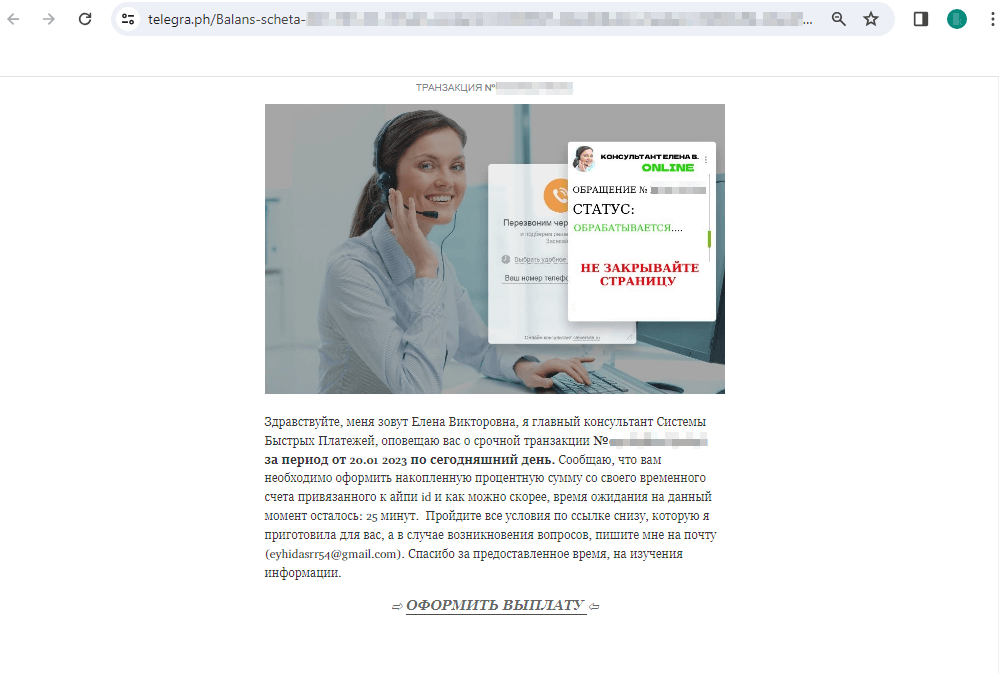

A febbraio 2024 gli analisti internet dell'azienda Doctor Web hanno continuato a rilevare i siti indesiderati di vario argomento. In particolare, hanno guadagnato popolarità tra i malintenzionati i siti che segnalano alle potenziali vittime di inganno una presunta disponibilità per loro di certi trasferimenti di denaro. Per "ricevere" questi soldi, gli utenti dovrebbero pagare una "commissione" per un bonifico interbancario. I link di tali siti venivano distribuiti, tra l'altro, anche tramite la piattaforma di blog Telegraph.

Di seguito è riportato un esempio di tale pubblicazione. Le potenziali vittime vengono invitate a "ritirare" entro 24 ore una ricompensa presumibilmente guadagnata partecipando a un sondaggio di negozi online:

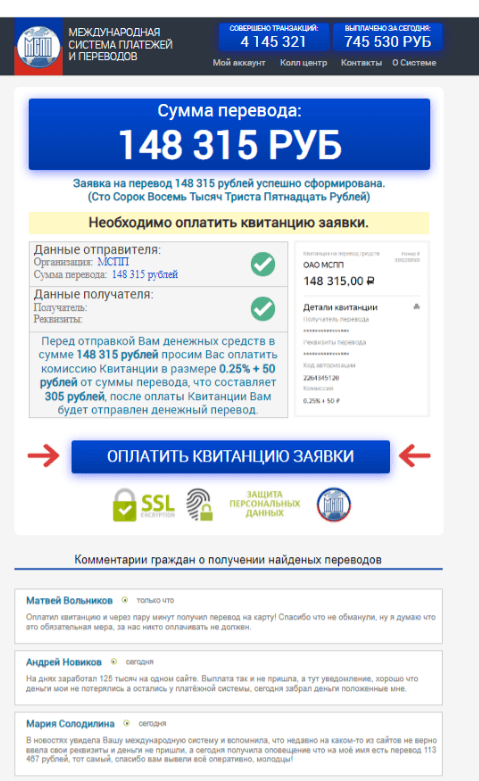

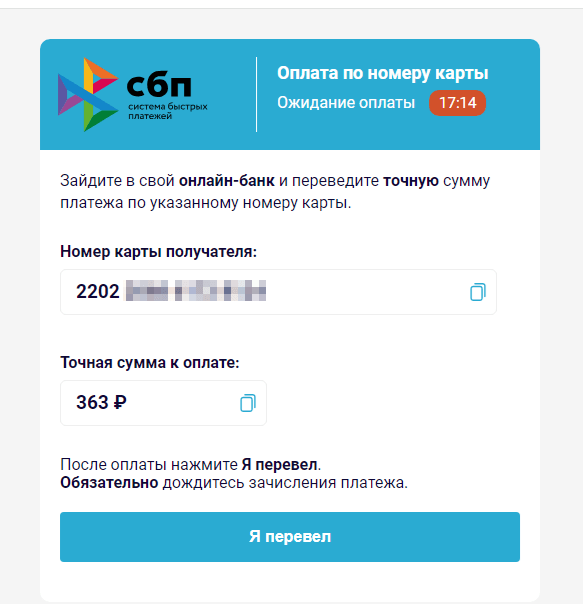

Quando l'utente fa clic sul link "OTTIENI IL PAGAMENTO" (in russo "ОФОРМИТЬ ВЫПЛАТУ"), viene reindirizzato a un sito truffa di un certo "Sistema Pagamenti e Bonifici Internazionale" (in russo "Международная Система Платежей и Переводов") dove presumibilmente sarebbe in grado di ricevere il pagamento promesso:

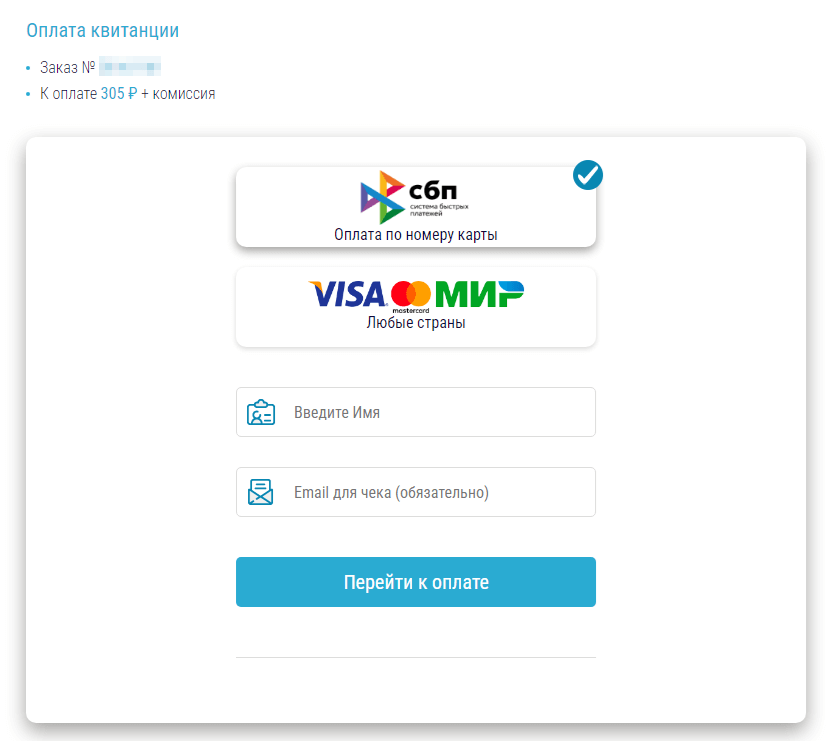

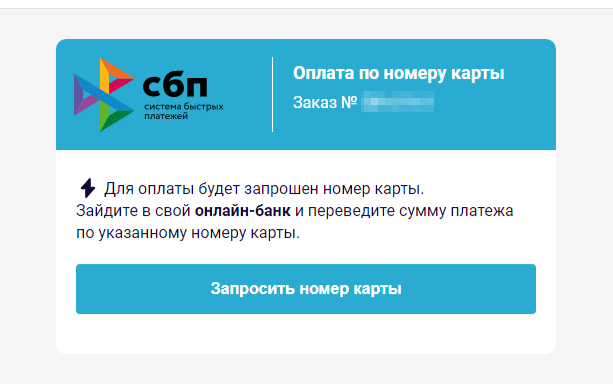

Per "ricevere" il denaro, l'utente prima deve indicare i suoi dati personali: nome e indirizzo email, e quindi pagare una "commissione" per il "trasferimento" della ricompensa inesistente presumibilmente tramite il reale Sistema di pagamenti rapidi, abbreviato in SBP (in russo Система быстрых платежей, СБП). Tuttavia, come metodo di pagamento della "commissione", i truffatori specificano il trasferimento su un numero di carta bancaria tramite home banking, e non il trasferimento in base al numero di telefono cellulare previsto dall'SBP. In questo caso, i malintenzionati potrebbero intenzionalmente speculare su questo metodo di pagamento che sta guadagnando popolarità in Russia, contando sulla scarsa alfabetizzazione finanziaria degli utenti. Se la vittima accetterà di pagare la "commissione", invierà i propri soldi su una carta bancaria controllata dai truffatori. Con tutto ciò, non si può escludere che in futuro nel tentativo di rubare denaro a utenti, i malintenzionati effettivamente inizieranno a usare il sistema SBP.

Software malevoli e indesiderati per dispositivi mobili

Secondo le statistiche di rilevamento di Dr.Web per dispositivi mobili Android, a febbraio 2024 il più spesso di nuovo venivano rilevati sui dispositivi protetti i programmi trojan Android.HiddenAds che visualizzano pubblicità indesiderate. La loro attività è aumentata rispetto a gennaio del 73,26%. Mentre i programmi trojan pubblicitari di un'altra famiglia, Android.MobiDash, attaccavano gli utenti il 58,85% meno spesso.

Il numero di rilevamenti dei trojan spia Android.Spy è diminuito del 27,33%, e quello dei trojan bancari del 18,77%. Allo stesso tempo, i programmi malevoli ransomware Android.Locker venivano rilevati il 29,85% più spesso.

Eventi più importanti relativi alla sicurezza "mobile" a febbraio:

- notevole crescita dell'attività dei programmi trojan pubblicitari Android.HiddenAds,

- diminuito il numero di attacchi dei trojan bancari e delle applicazioni trojan spia,

- aumentato il numero di attacchi dei programmi malevoli ransomware.

Per maggiori informazioni sulla situazione di virus per dispositivi mobili a febbraio leggete la nostra panoramica specifica.